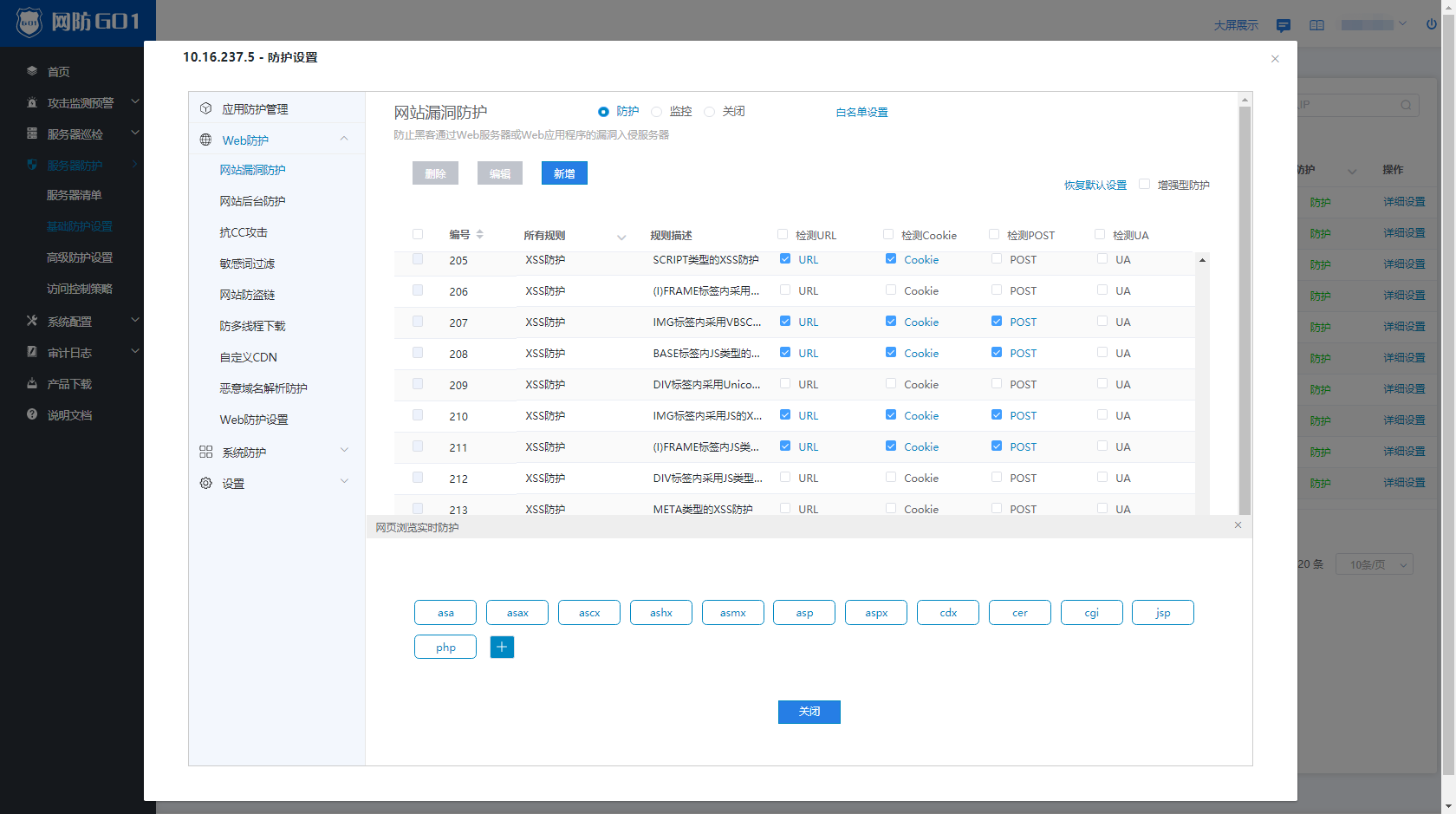

“网站漏洞防护”功能设置说明

注意:“网站漏洞防护”功能需在“应用防护管理”中开启对应的防护(Web防护/Nginx自编译/RASP)才可使用。

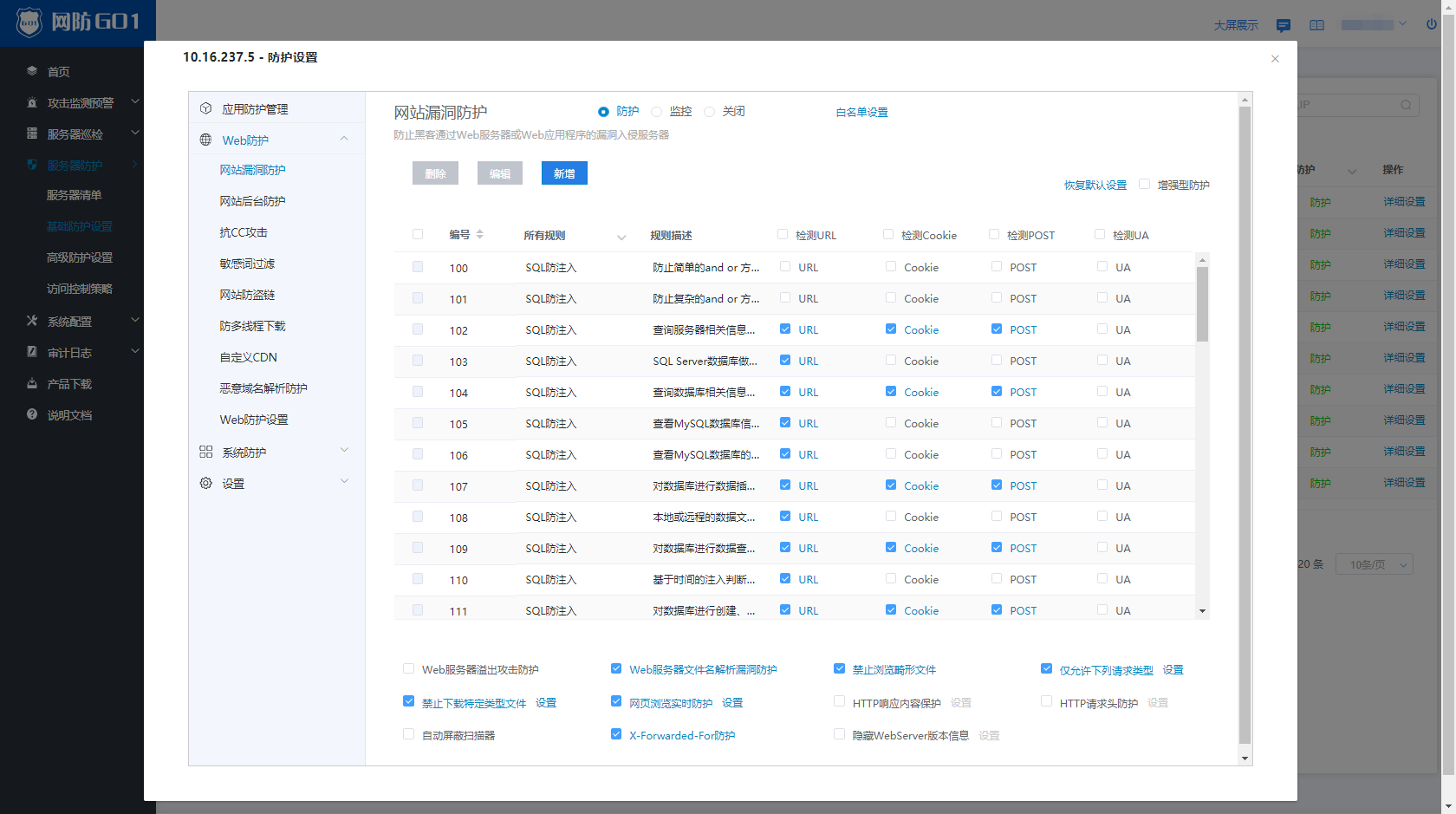

G01“网站漏洞防护”功能通过漏洞防护(防SQL注入、XSS防护、漏洞攻击防护)、Web服务器溢出攻击防护、Web服务器文件名解析漏洞防护、禁止浏览畸形文件、仅允许下列请求、禁止下载特定类型文件、网页浏览实时防护等功能防止黑客利用Web服务器或Web应用程序的漏洞入侵服务器。同时网站例外名单功能还可以对误判而拦截的用户请求进行放行,并且允许自定义拦截页面提示信息,充分考虑到了用户体验和用户需求。

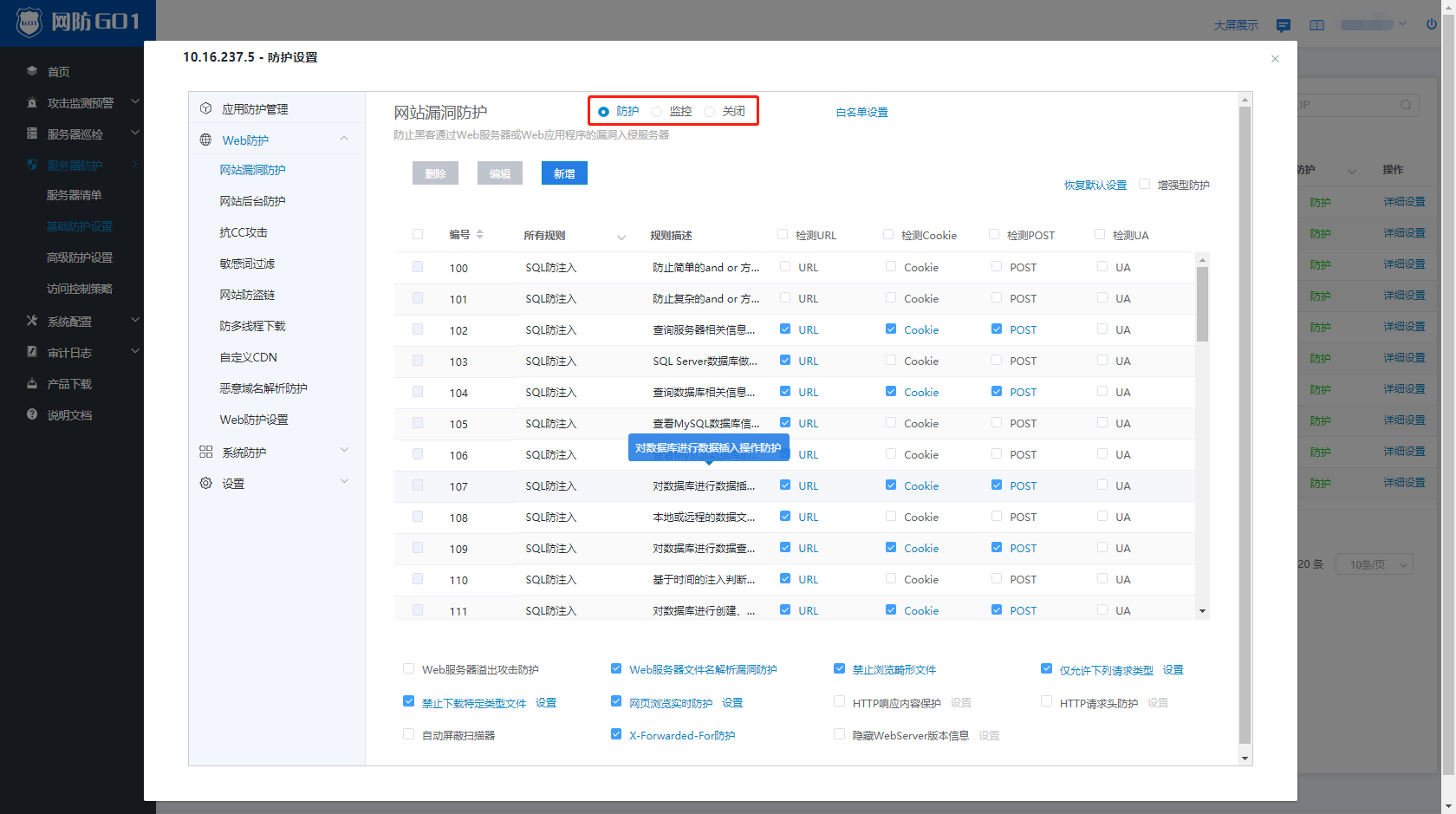

“网站漏洞防护”支持防护模式和监控模式,开启防护模式时,则对触发到规则攻击进行拦截并记录日志;开启监控模式时,则对触发到规则的攻击仅记录日志不拦截。

- “SQL 防注入”说明

- "Web服务器溢出攻击防护"说明

- “Web服务器文件名解析漏洞防护”说明

- “禁止浏览畸形文件”说明

- “仅允许下列请求类型”说明

- “禁止下载特定类型文件”说明

- “网页浏览实时防护”说明

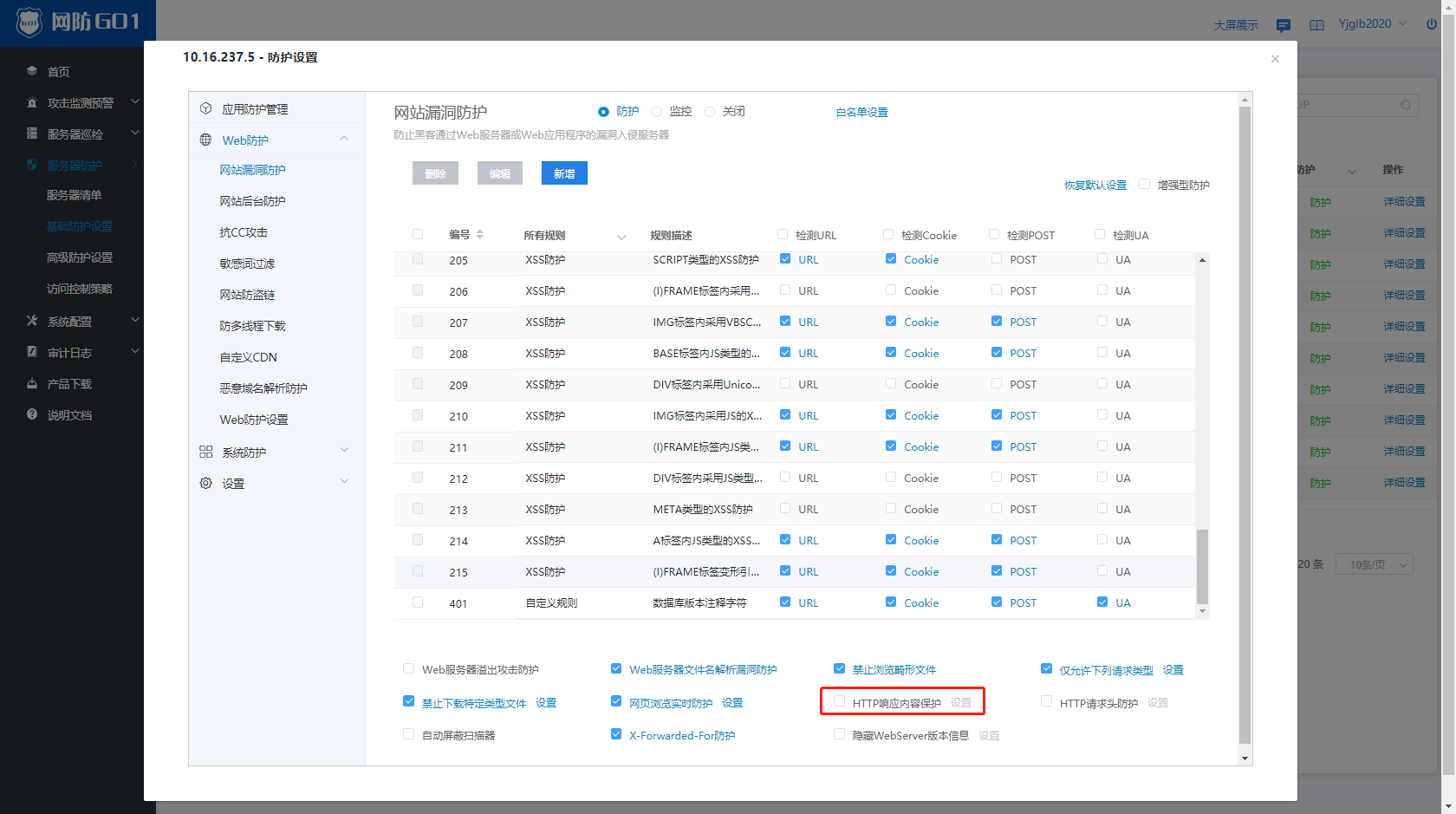

- "HTTP响应内容保护"说明

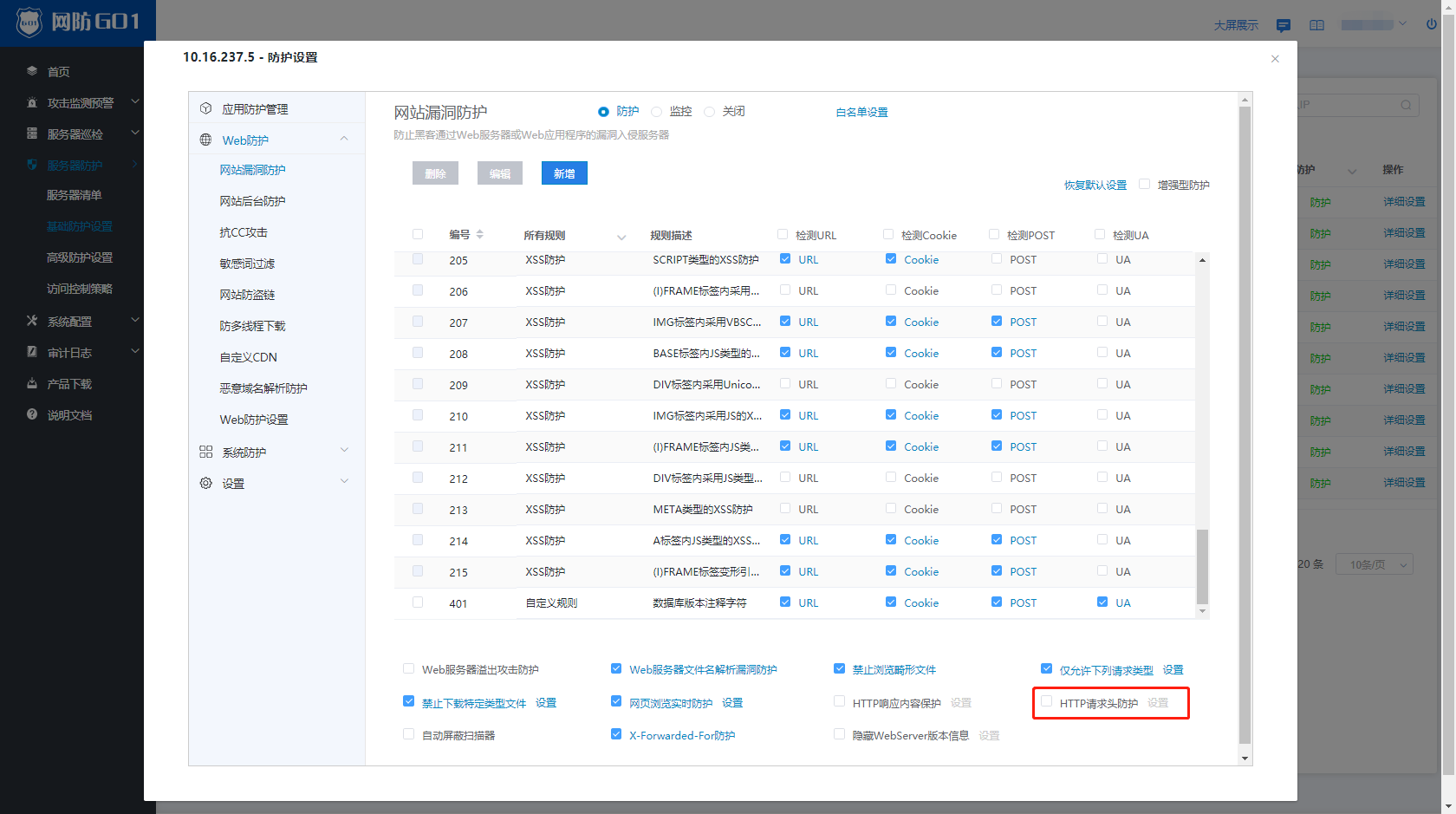

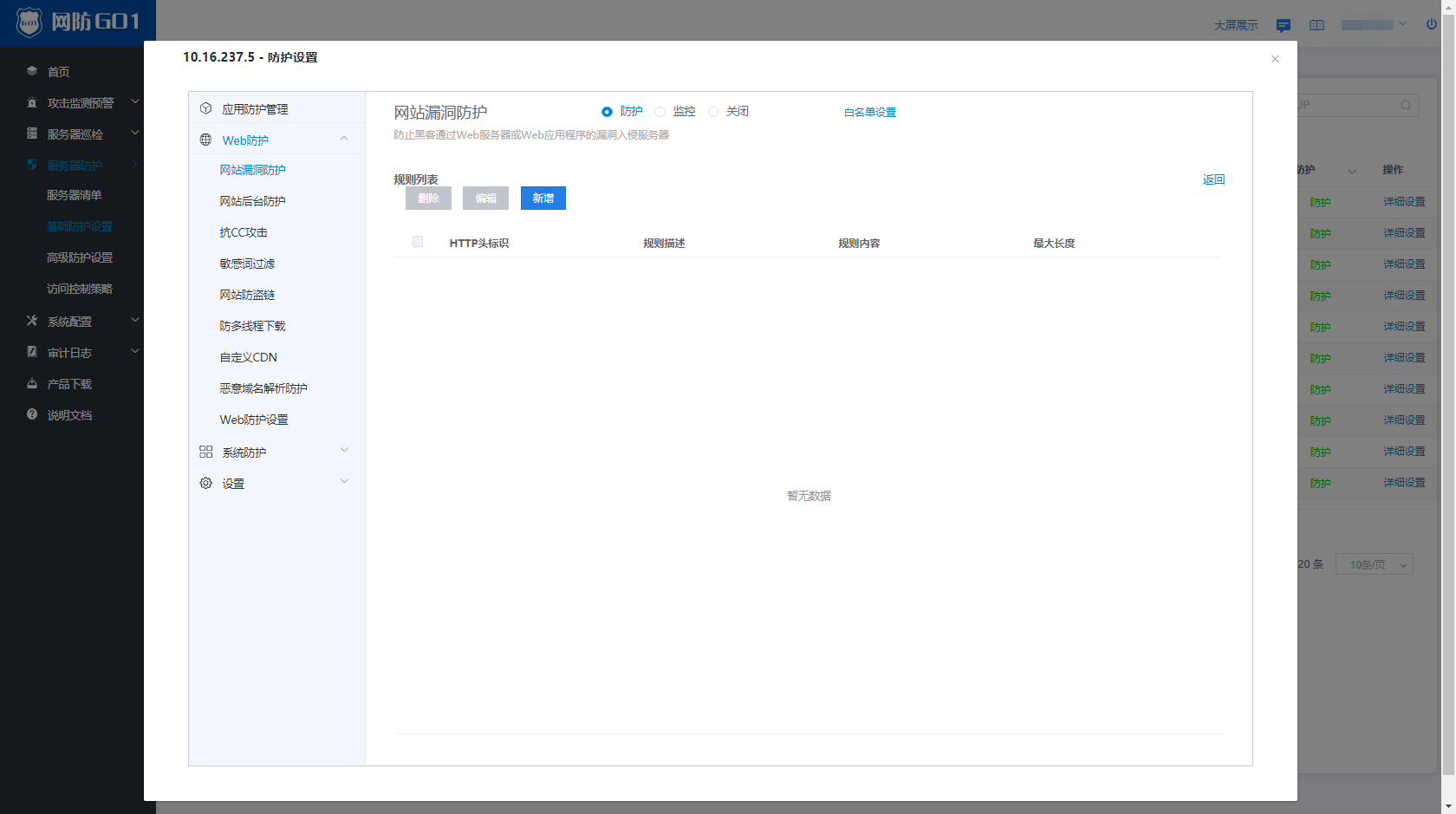

- "HTTP请求头防护"说明

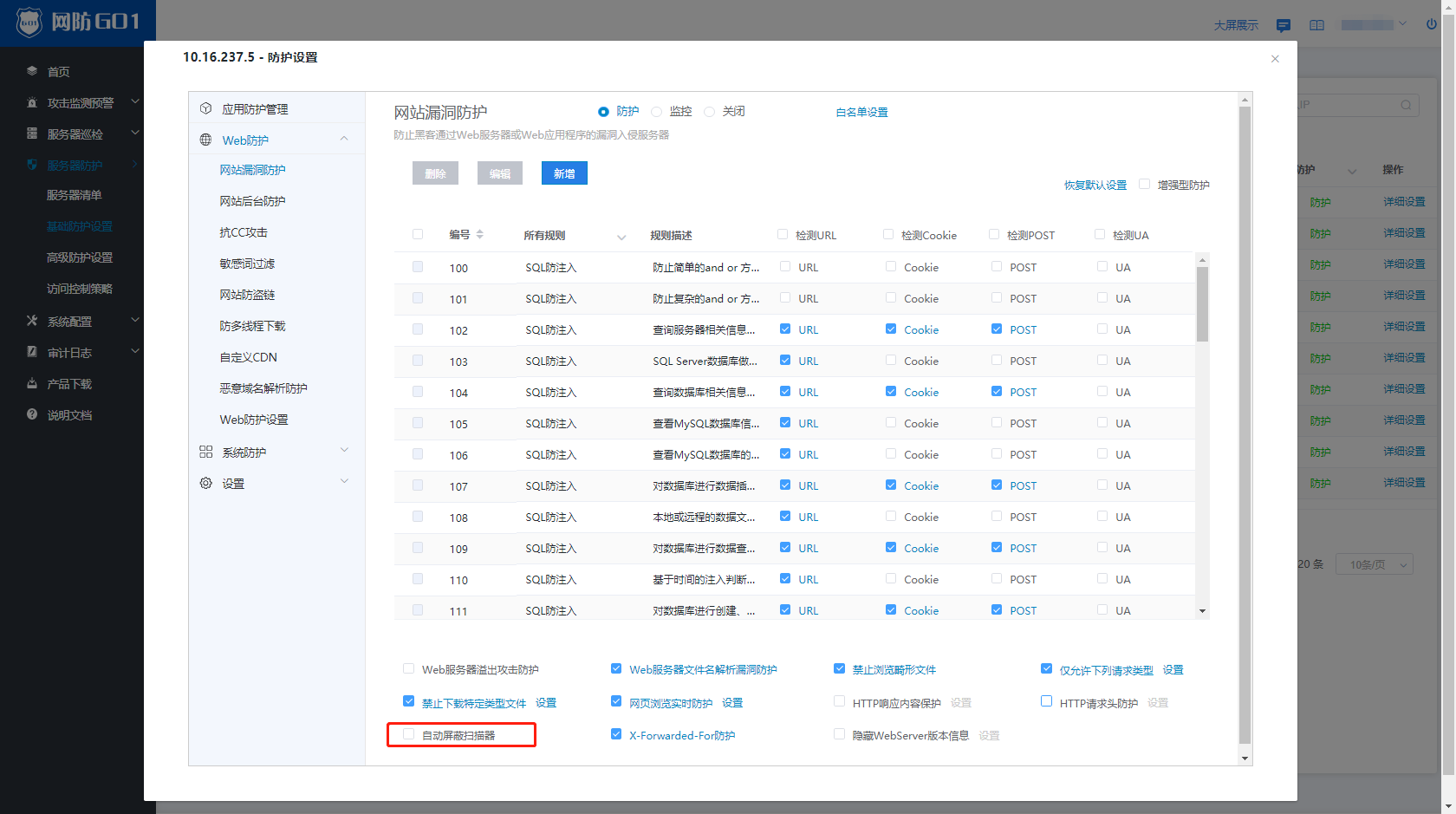

- “自动屏蔽扫描器”说明

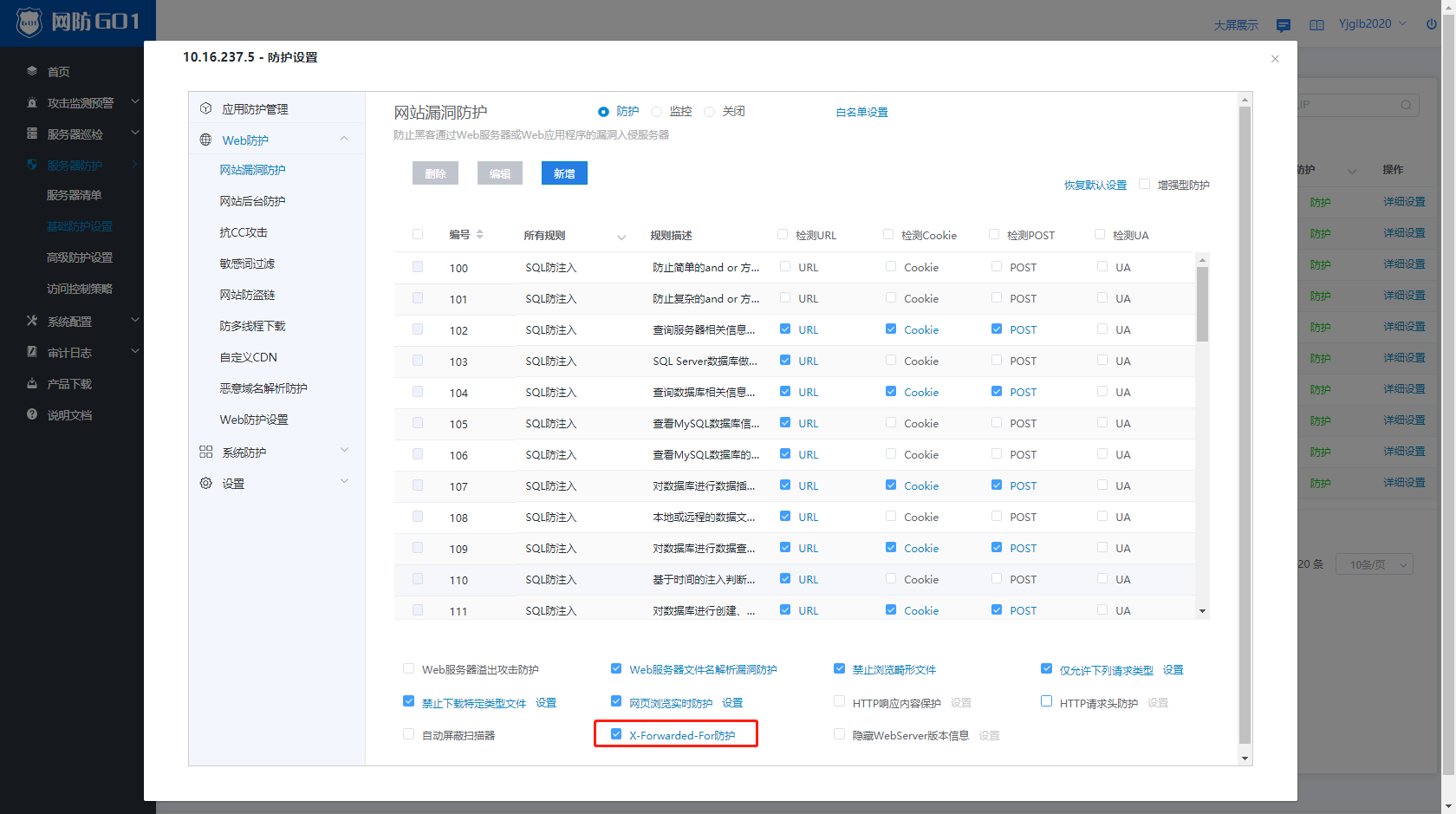

- “X-Forwarded-For防护”说明

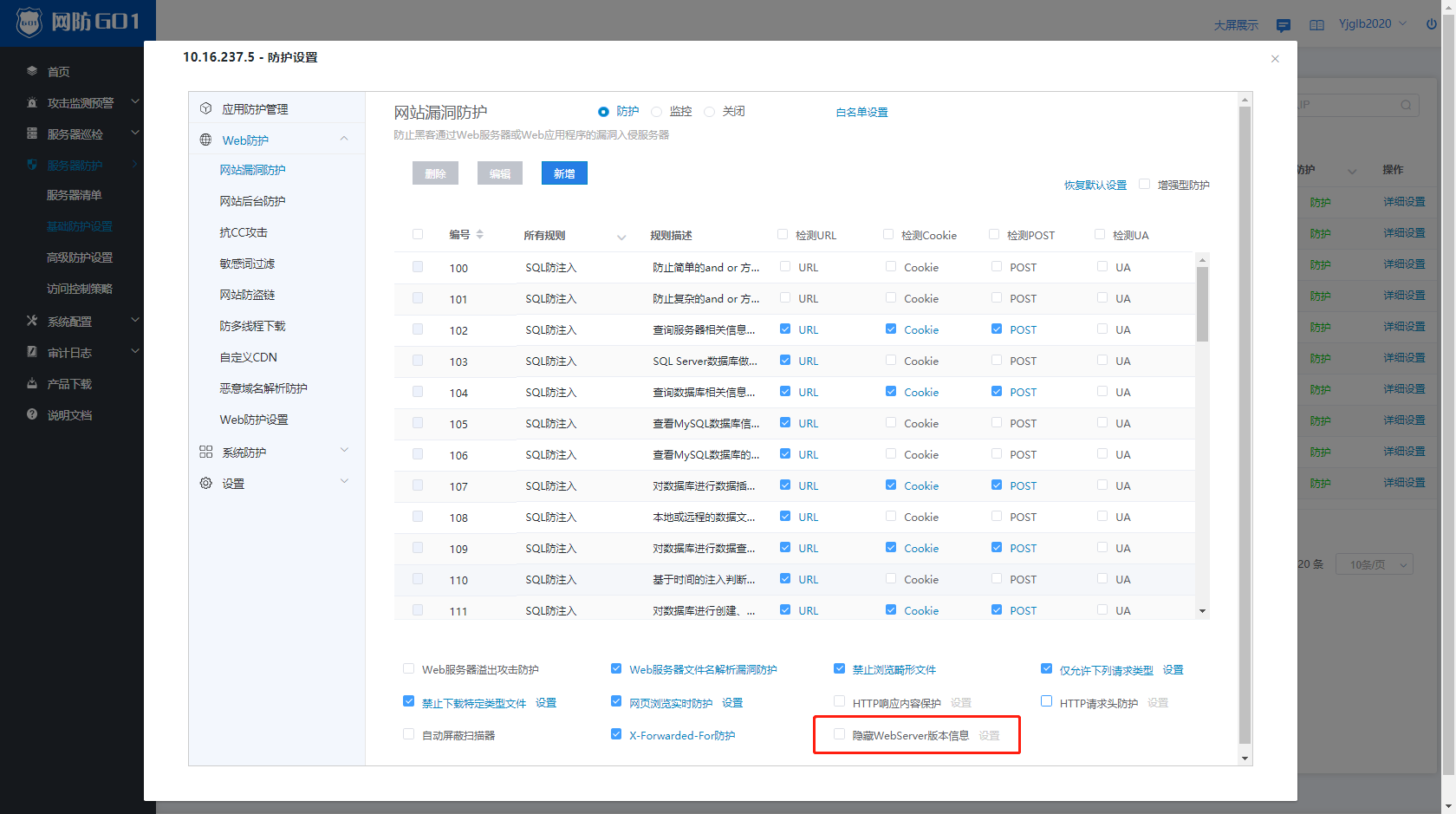

- “隐藏WebServer版本信息”说明

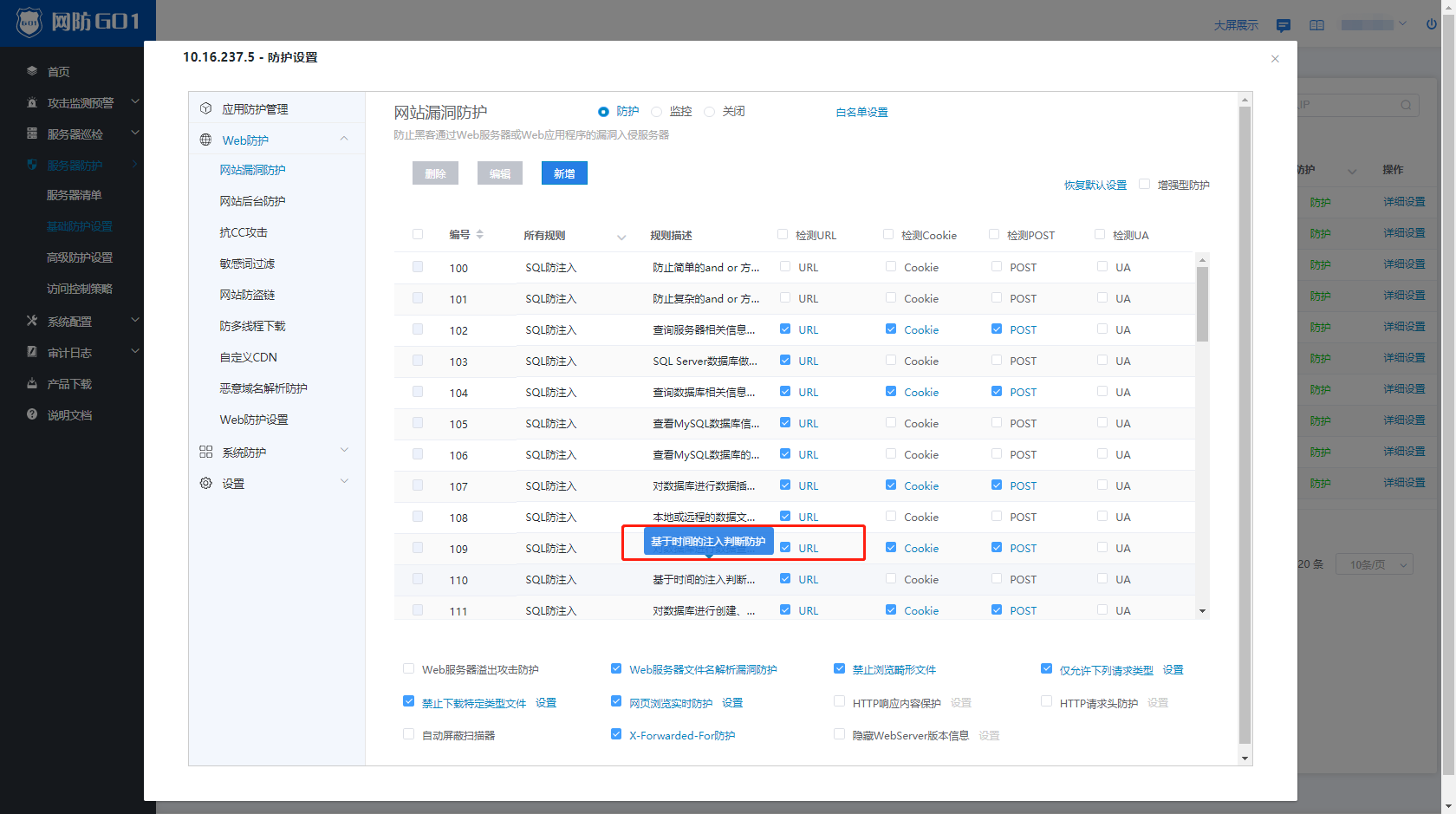

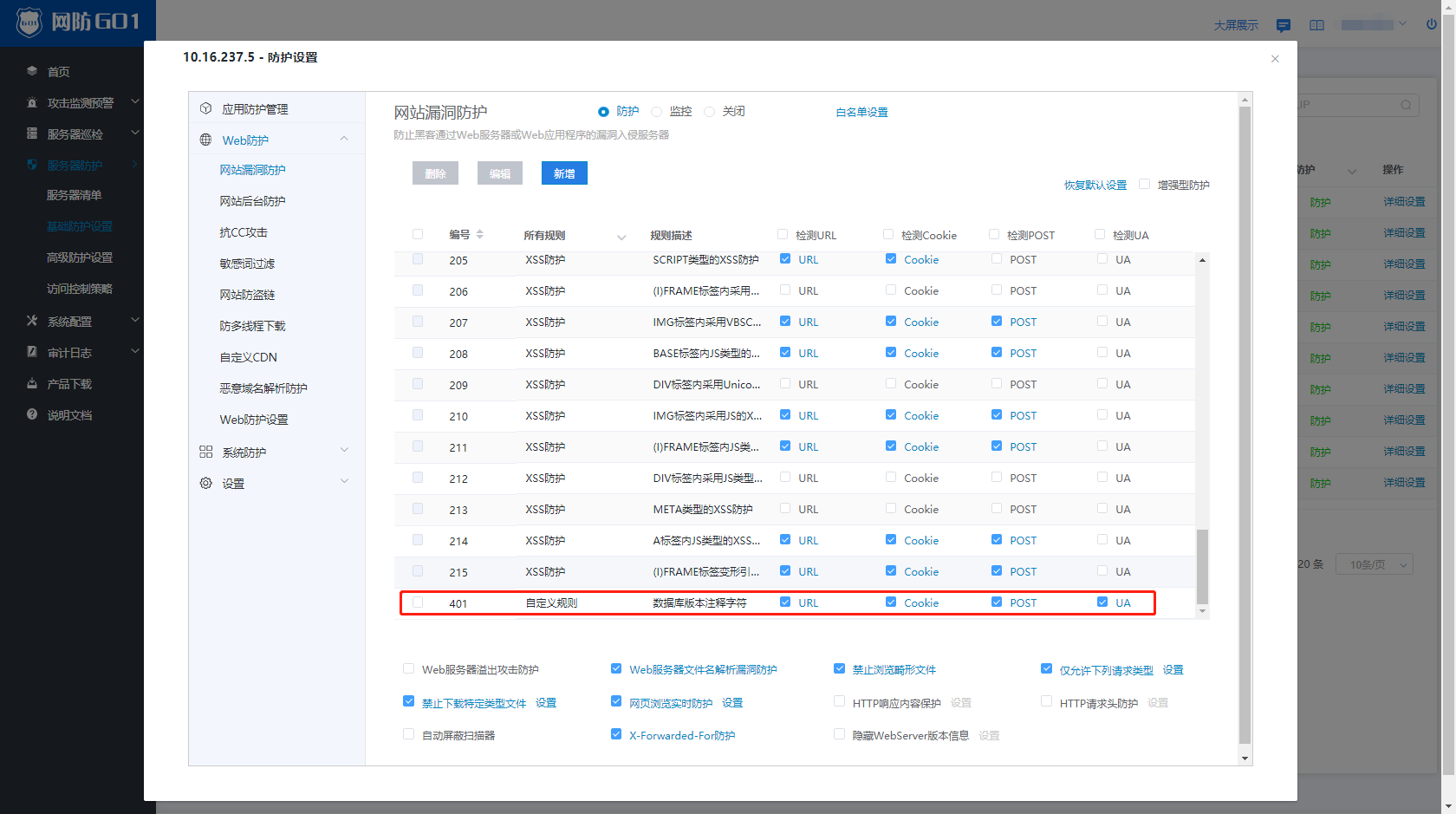

SQL防注入

该功能通过匹配SQL注入、XSS攻击等攻击类型特征库对用户输入进行过滤,从而实现防止攻击保护网站的目的。根据不同检测对象(URL、Cookie、Post、UA)进行具体防护规则的配置(开启与关闭);

[info] XSS防护和防漏洞攻击设置与SQL防注入设置相同。

下面以“检测URL”为例,cookie、POST和UA与URL防护效果相同。

1) 开启SQL防注入规则的“防止对数据库进行排序测试”的“检测URL”。

当有触发到该规则的SQL注入时,G01都会返回该拦截提示界面及提示信息。

2) 除了默认的规则,我们还设置了自定义添加规则的功能,方便用户自己调整规则,充分加强了用户的自由度。

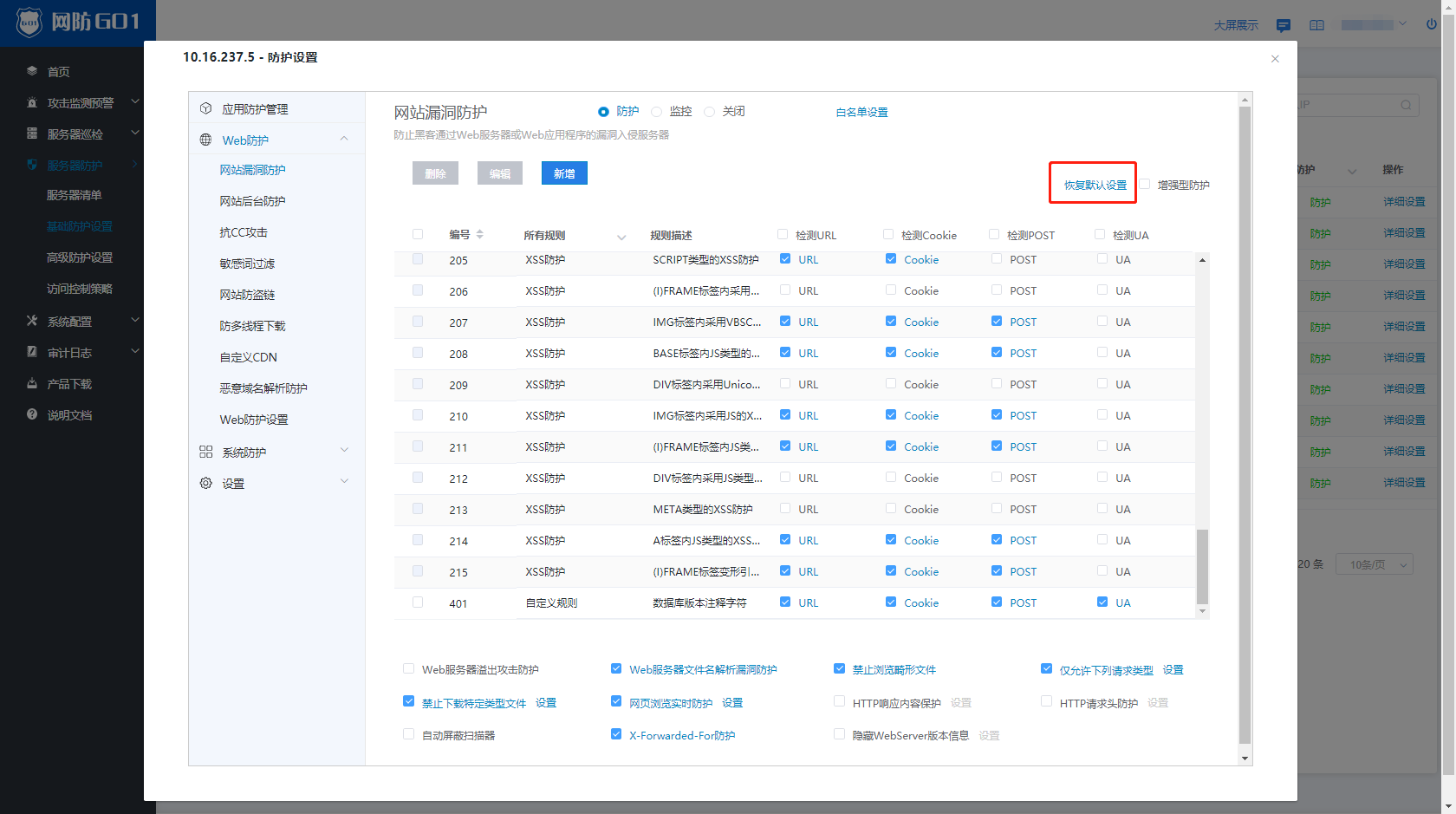

当配置的注入规则较为复杂而影响网站正常使用时,可以通过“恢复默认设置”,以使网站可以正常使用。

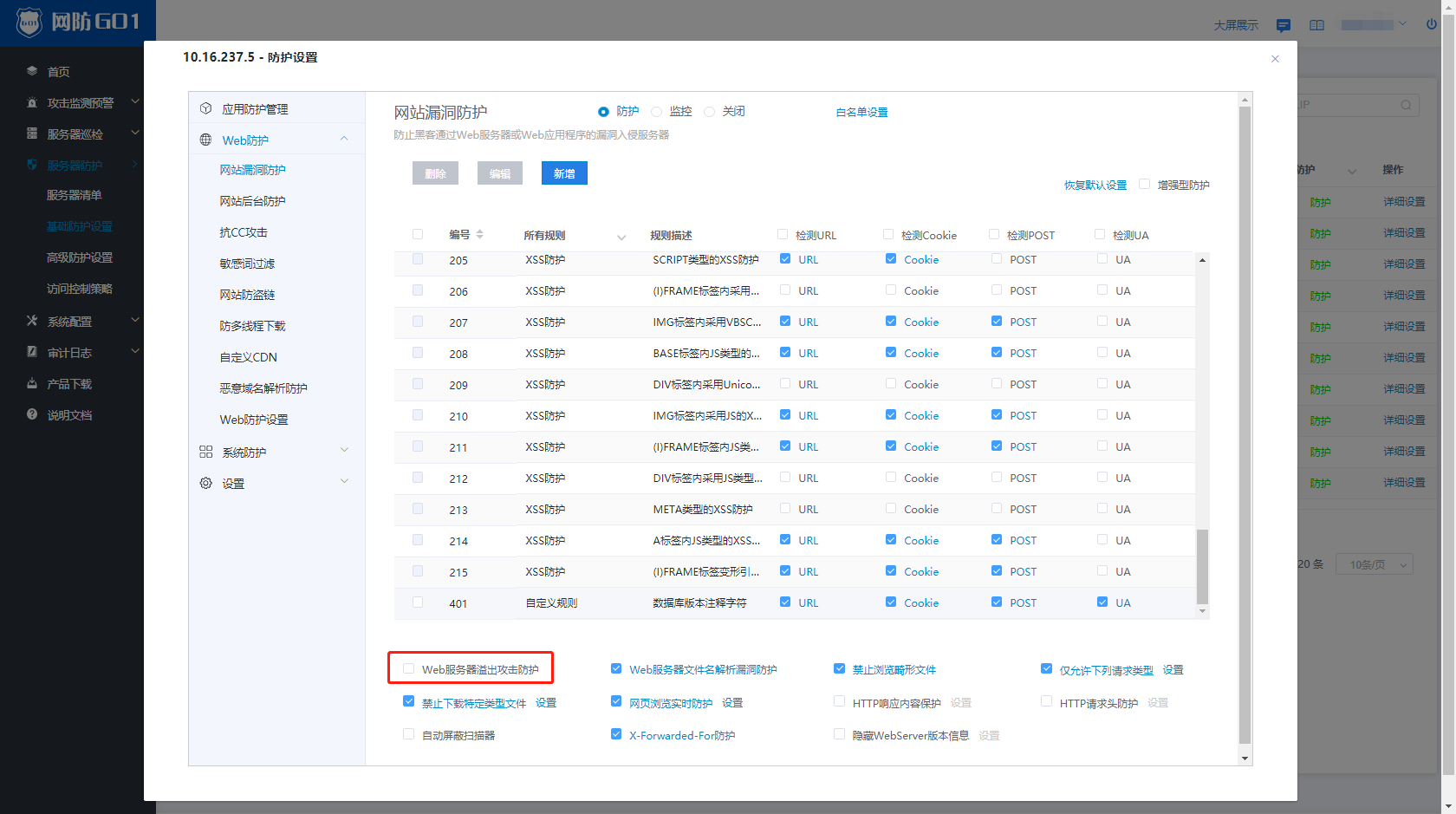

溢出攻击防护

“Web服务器溢出攻击”通常指缓冲区溢出攻击,黑客通常利用向程序输入缓冲区写入使之溢出的内容从而破坏程序运行并取得程序乃至系统的控制权。用户可以通过开启网防G01的“Web服务器溢出攻击防护”功能抵御类似的攻击,从而防止黑客获取系统的控制权。

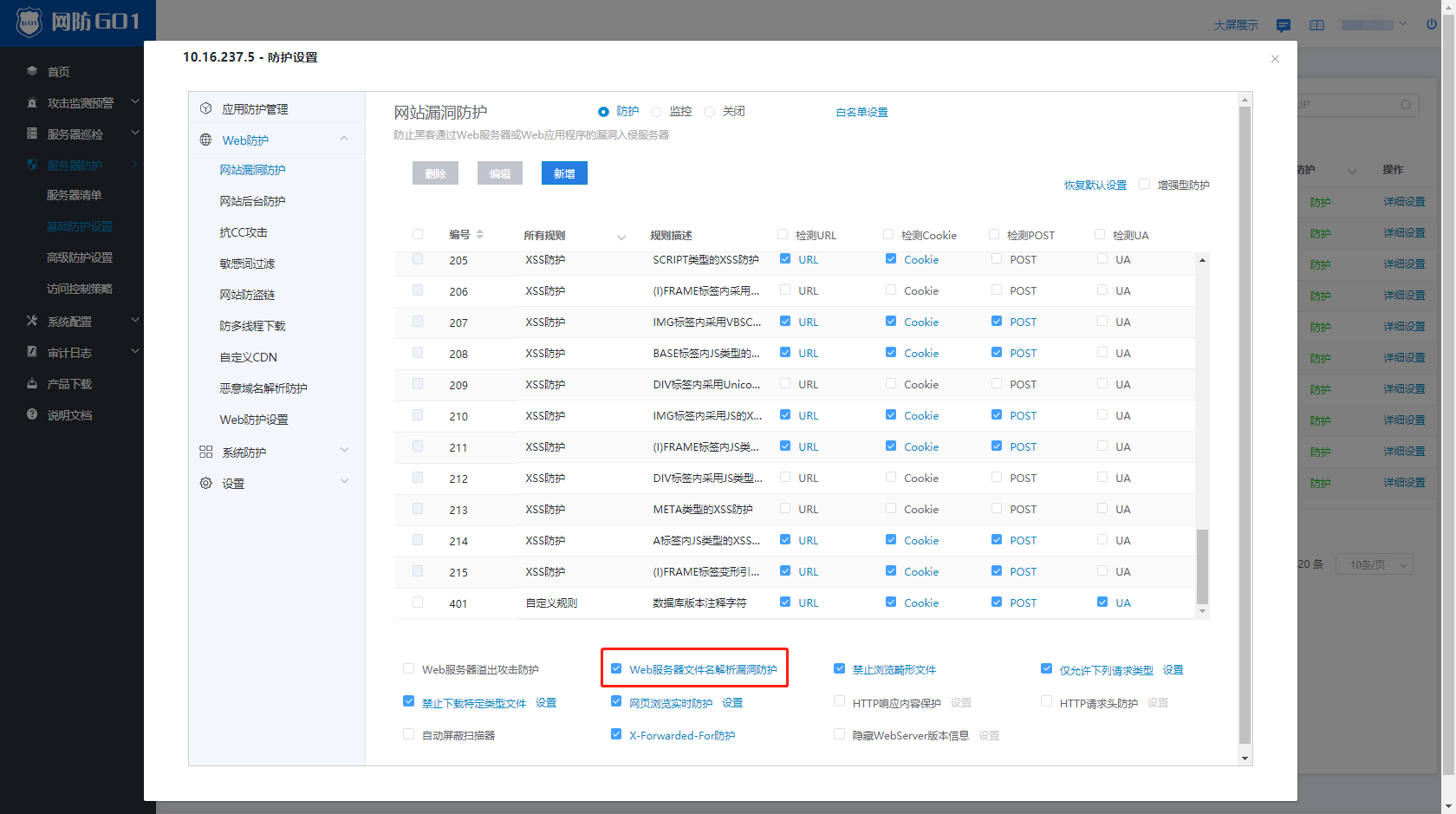

文件名解析漏洞防护

黑客可以上传类似wooyun.asp;.jpg、wooyun.php.owf.rar的可执行脚本文件,利用IIS和Apache的解析漏洞,使脚本文件执行从而获取系统权限,威胁网站的安全。用户可以通过开启G01的“Web服务器文件名解析漏洞防护”功能防止黑客利用这些漏洞对服务器进行攻击,对黑客类似攻击行为进行拦截。

禁止浏览畸形文件

黑客通过构造类似com1.php;jpg之类的畸形文件的后缀名上传到服务器上再结合IIS的解析特性即可成功执行代码,然后获取必要的网站配置等信息威胁网站的安全。用户可以通过开启G01的“禁止浏览畸形文件”功能抵御类似的攻击,保护网站服务器的安全。

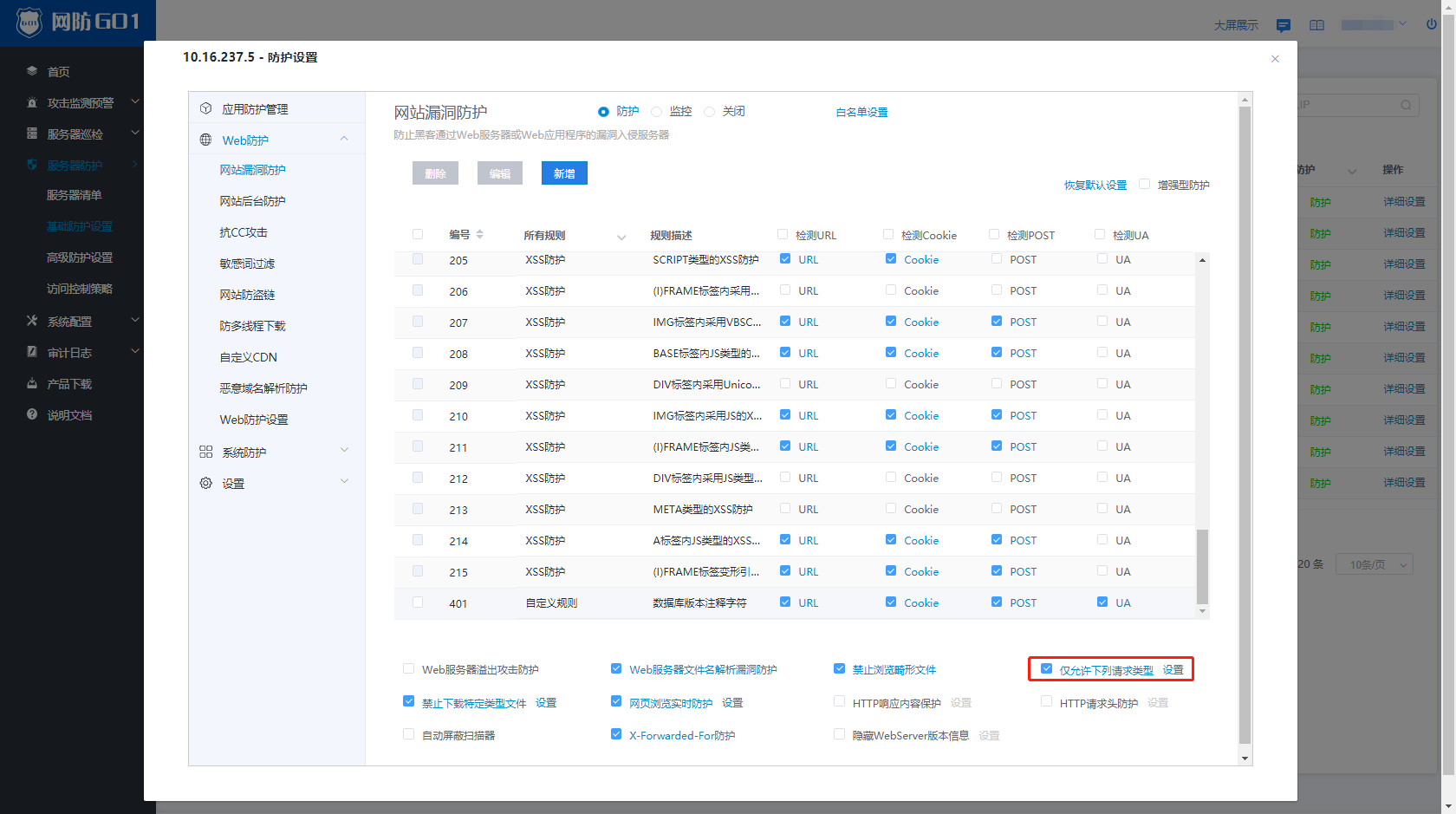

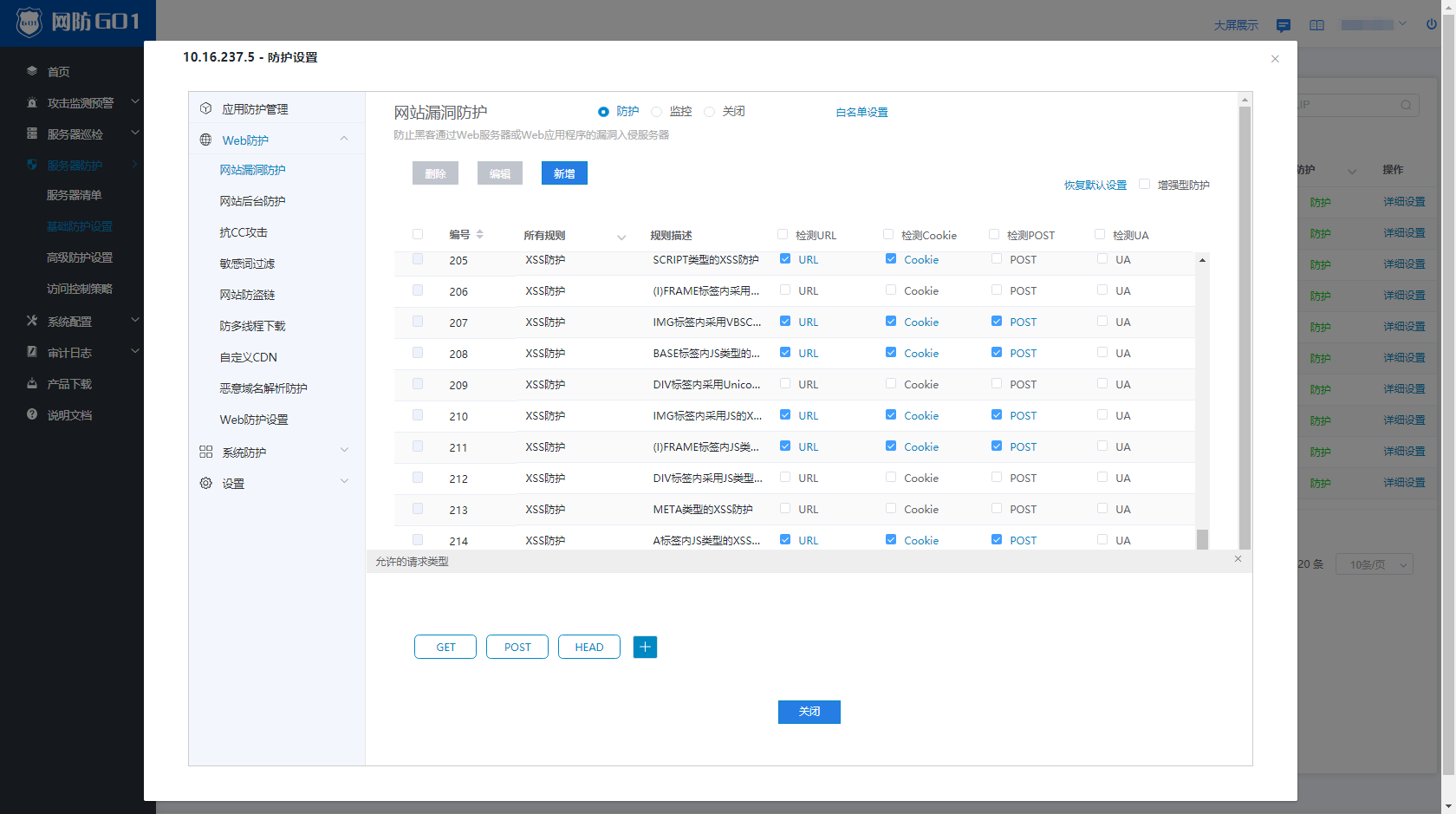

仅允许下列请求类型

网络传输中主要通过HTTP协议进行传输。但是熟悉HTTP协议的黑客可以通过构造或伪装一些请求进行攻击,如使用PUT请求将危险代码传送到网站上,从而威胁到网站的数据。用户可以通过开启G01的“仅允许下列请求”功能,一些不需要的请求进行提交,来有效抵御类似的攻击,保护网站服务器的安全。

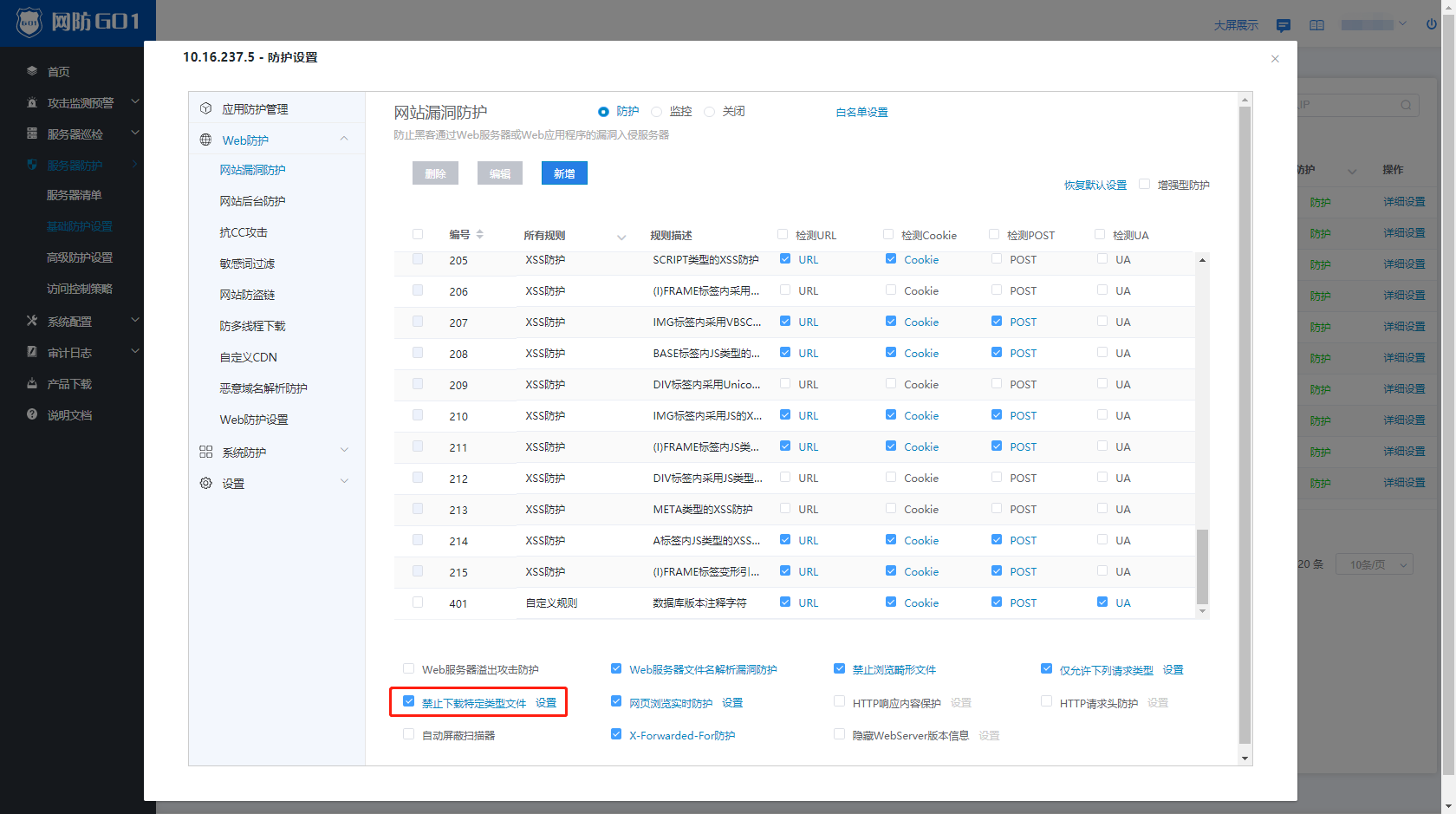

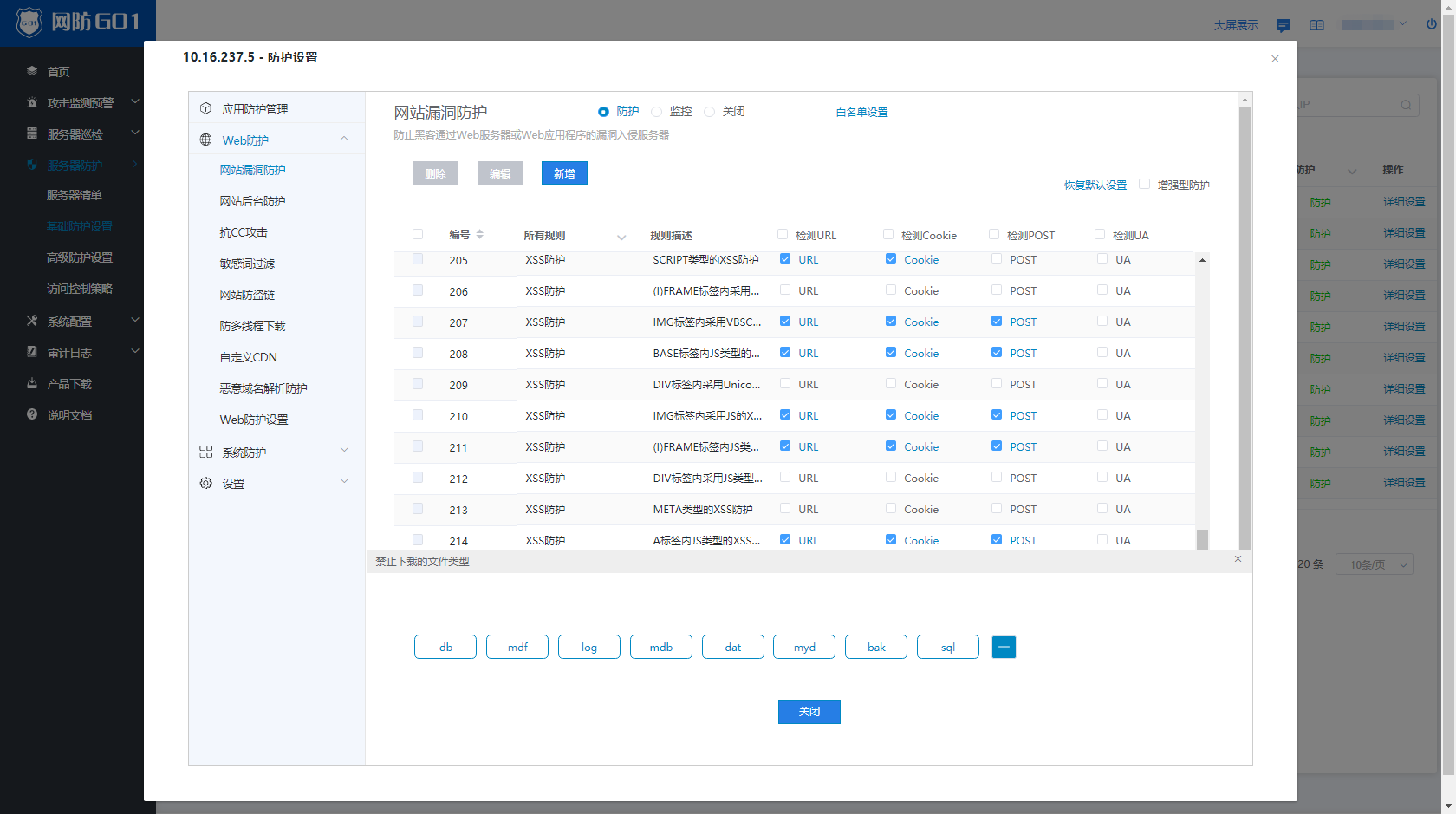

禁止下载特定类型文件

在互联网中用户的数据信息、软件的运行日志等信息都是黑客可以利用的信息,一旦存放这些文件的路径被获取,会给用户和网站带来难以想象的麻烦。用户可以通过开启G01的“禁止下载特定类型文件”的功能,保护这类文件不被下载,进而保护用户数据和运行日志的安全。

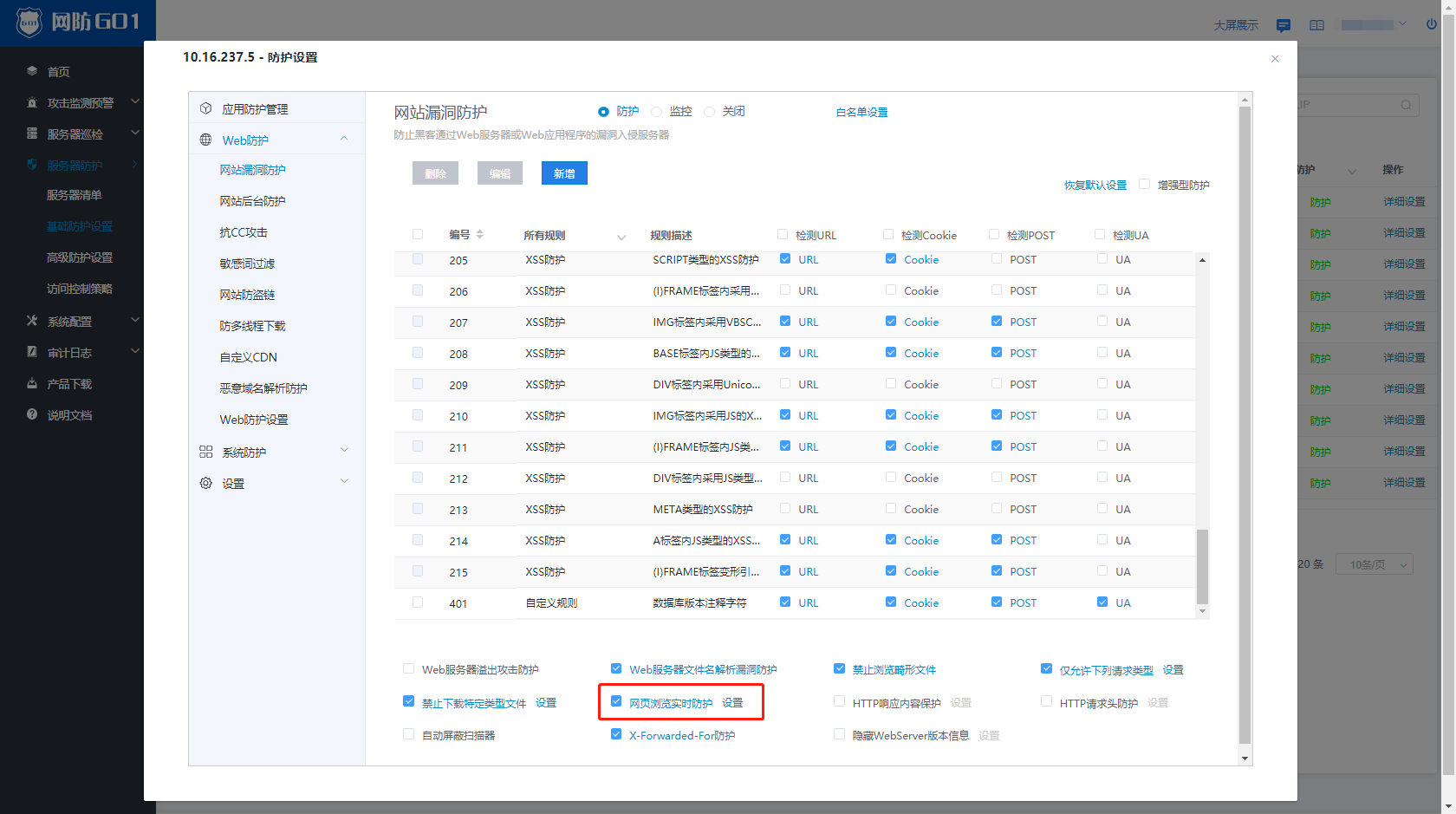

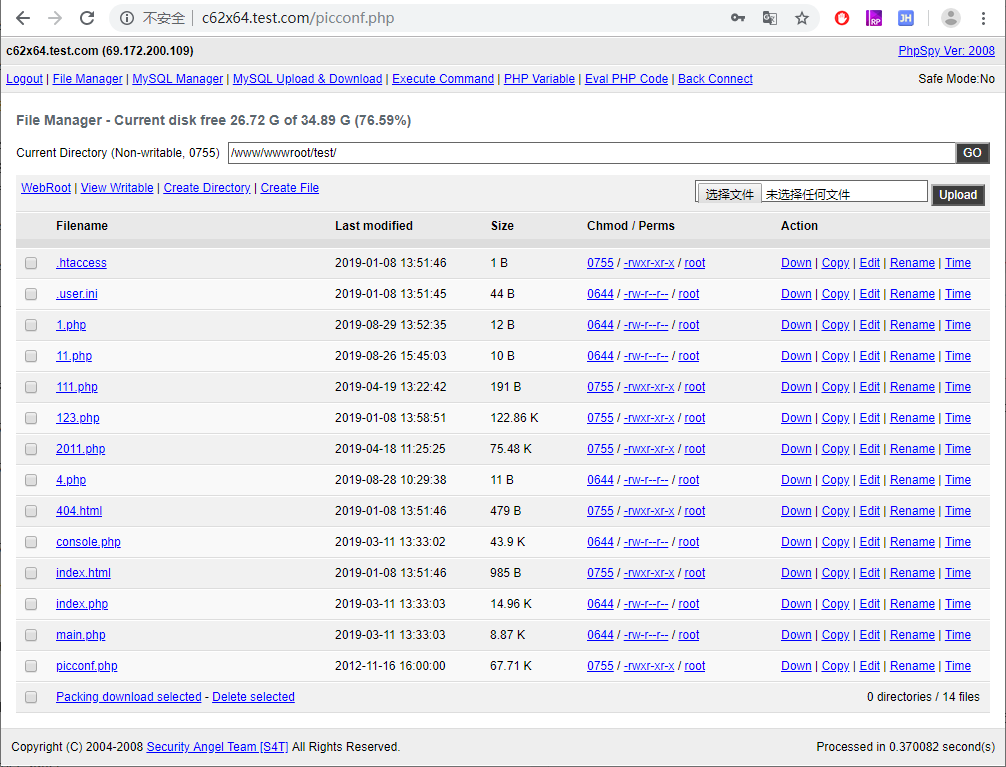

网页浏览实时防护

服务器经常会被黑客上传网页木马,通过上传的网页木马获取和修改服务器上数据和文件,影响用户的网站正常访问,给用户带来损失。而“网页浏览实时防护”主要是针对黑客利用其它途径上传了网页木马,通过浏览器访问网页木马时进行拦截从而保护用户的网站不被修改。

假设网站下已被上传网页木马,未开启“网页浏览实时防护”访问该网页木马,可以正常访问并利用该木马进行操作。

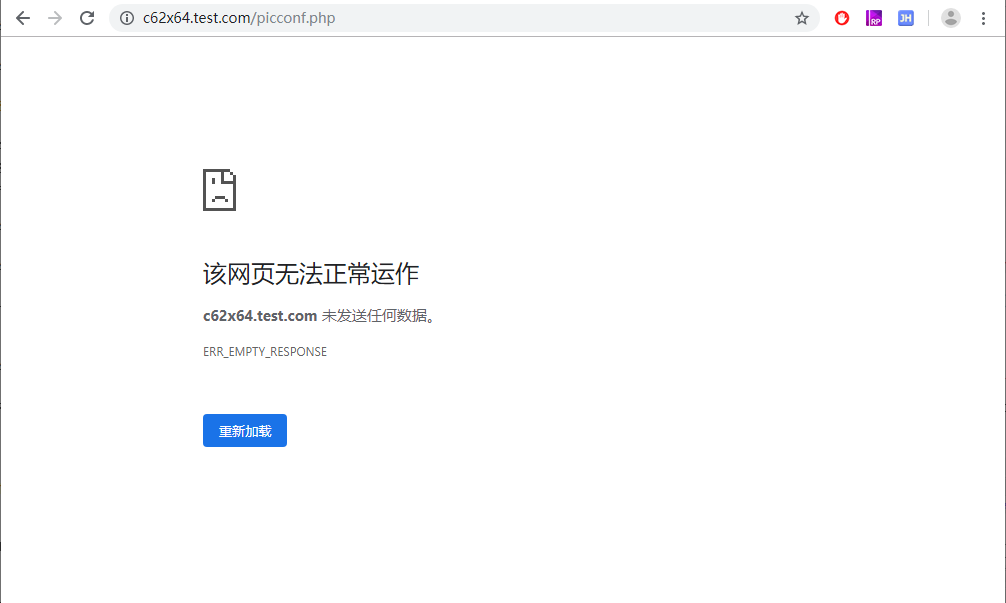

开启“网页浏览实时防防护”功能并访问网页木马,则直接访问失败。

HTTP响应内容保护

部分网站因为网站自身编码问题导致在URL输入一些特殊字符时,返回页面的信息包含网站信息及数据库信息。“HTTP响应内容保护”功能则可对该类页面进行保护,避免网站及数据库信息被曝出,导致信息泄露。

当访问网站时,有时在网站访问失败时会显示一些如网站路径、web容器版本等信息,易被恶意用户利用进行渗透。

启用“HTTP响应内容保护”并将响应内容添加到列表中,再次对该页面进行访问。返回页面会变为G01的拦截页面,并隐藏了Web容器的信息。

HTTP请求头防护

HTTP(HyperTextTransferProtocol)是超文本传输协议的缩写,它用于传送WWW方式的数据。HTTP消息包括客户机向服务器的请求消息和服务器向客户机的响应消息。这两种类型的消息由一个起始行,一个或者多个头域,一个只是头域结束的空行和可选的消息体组成。HTTP的头域包括通用头,请求头,响应头和实体头四个部分。每个头域由一个域名,冒号(:)和域值三部分组成。域名是大小写无关的,域值前可以添加任何数量的空格符,头域可以被扩展为多行,在每行开始处,使用至少一个空格或制表符。

而请求头域允许客户端向服务器传递关于请求或者关于客户机的附加信息。请求头域可能包含下列字段Accept、Accept-Charset、Accept- Encoding、Accept-Language、Authorization、From、Host、If-Modified-Since、If- Match、If-None-Match、If-Range、If-Range、If-Unmodified-Since、Max-Forwards、 Proxy-Authorization、Range、Referer、User-Agent。对请求头域的扩展要求通讯双方都支持,如果存在不支持的请求头域,一般将会作为实体头域处理。具体讲解详见百度百科:《Http请求头》。

"HTTP请求头防护"功能通过对HTTP请求头中的字段进行自定义规则防护的方式保护网站,避免修改了HTTP请求头对网站进行攻击,或者恶意引导流量等。

防护规则支持正则表达式。如有多个host可以用“|”隔开,其它请求头配置规则方式相同。注意:最大长度和规则是并存关系,当设置长度时则优先判断请求头的长度,如不需要对长度判定则设置为0。

自动屏蔽扫描器

攻击者通常先使用扫描工具或扫描器探测网站服务器是否有可被利用的漏洞,然后利用漏洞进行攻击。开启“自动屏蔽扫描器”功能,当发现有这类行为时则直接阻断攻击者对网站服务器的扫描。

X-Forwarded-For防护

该功能主要是防护网站被恶意用户构造异常的“X-Forwarded-For”字段进行访问,从而对网站造成威胁。启用“X-Forwarded-For防护”功能,则通过构造异常“X-Forwarded-For”对网站进行的访问则会被拦截。

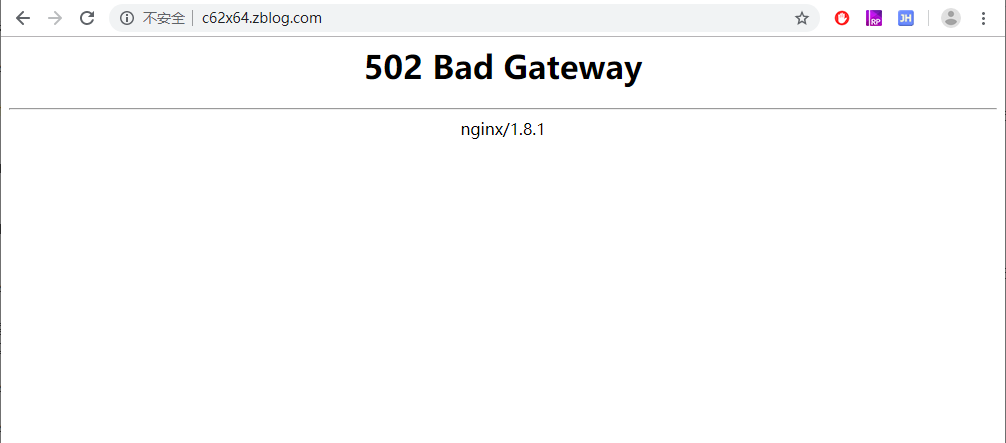

隐藏WebServer版本信息

攻击者通常会获取网站Web Server的版本信息,利用对应版本的漏洞对网站进行恶意攻击、渗透等。

G01的“隐藏WebServer版本信息”功能则通过自定义WebServer内容将其版本信息进行隐藏,使攻击者无法通过Web Server的版本利用相应的漏洞进行攻击。

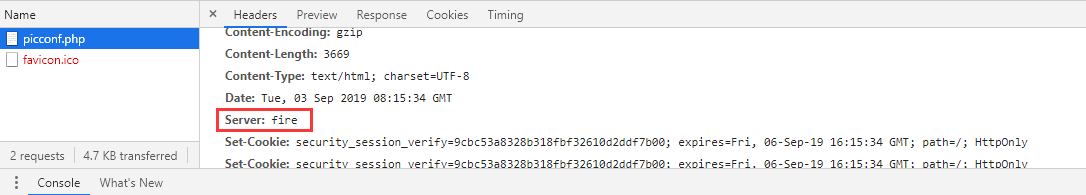

开启“隐藏WebServer版本信息”功能,并设置Web环境信息别名:test;设置后需要重启WebServer。

设置后通过调试器可以看到自己的Web Server版本信息被改为设置的别名。

对于设置多个站点的服务器用户,为了不影响其它对外开通连接的网站正常运营,可在“Web防护设置”中心添加、删除网站白名单,对不受防护的站点进行设置。